اكتشفت شركة كاسبرسكي أسلوباً جديداً للتصيد الاحتيالي يتجاوز الضوابط الأمنية التقليدية، ويستغل منصة Bubble الشهيرة، التي تتيح للمستخدمين إنشاء المواقع الإلكترونية وتطبيقات الهواتف المحمولة عبر واجهة بصرية بسيطة دون الحاجة إلى كتابة أي نصوص برمجية. وهكذا، أصبح المهاجمون يعتمدون على أدوات مبتكرة مصممة أصلاً لتطوير تطبيقات وبرامج شرعية، ثم يعيدون توظيفها لدعم حملات التصيد الاحتيالي.

في العادة، تعتمد هجمات التصيد الاحتيالي التقليدية على روابط خبيثة أو أساليب إعادة التوجيه المكشوفة، وهي ممارسات يسهل على أنظمة الحماية الحديثة رصدها وحظرها. بيد أنّ المهاجمين يستغلون الآن بيئة Bubble لتطوير التطبيقات بلا نصوص برمجية، ويستخدمونها لإنشاء تطبيقات وسيطة تتم استضافتها على البنية التحتية التقنية لمنصة Bubble والنطاقات الموثوقة مثل * bubble.io، مما يُعزز مصداقيتها ويساعدها على تجاوز أنظمة الترشيح والأمان. وتعمل هذه التطبيقات كأدوات متخفية لإعادة التوجيه؛ إذ تعيد توجيه الضحايا خفيةً إلى مواقع إلكترونية خبيثة مصممة للاستيلاء على بيانات اعتمادهم.

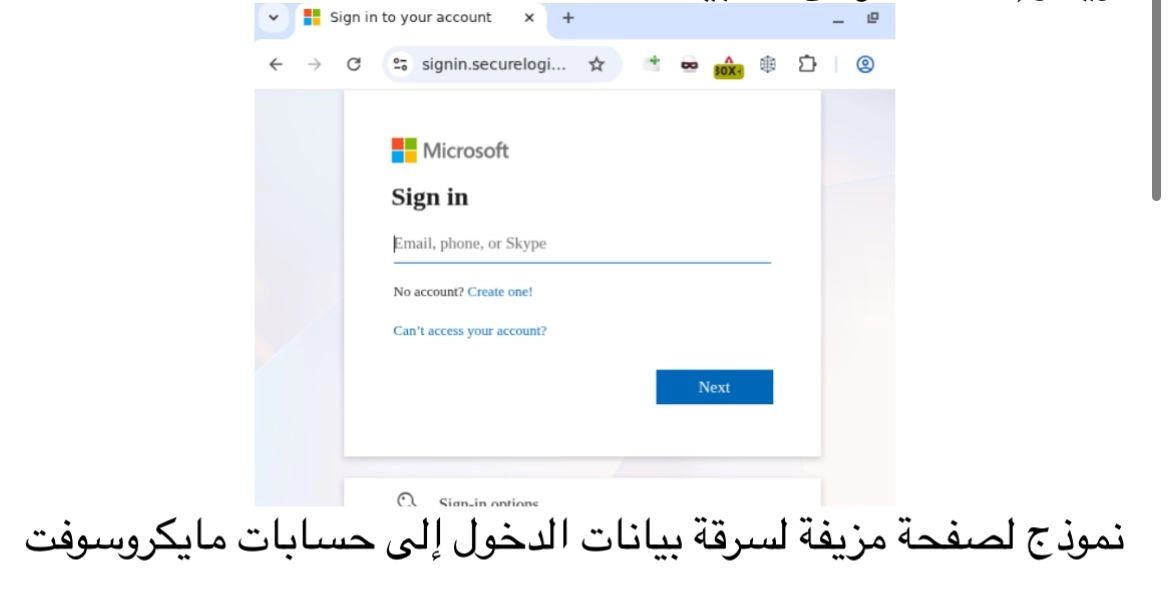

في الحملة المكتشفة، أعيد توجيه الضحايا في نهاية المطاف إلى نسخة مزيفة بإتقانٍ مقنعٍ من صفحة تسجيل الدخول إلى حسابات مايكروسوفت، وكانت محمية بعملية تحقق من Cloudflare لزيادة التمويه وإخفاء الغرض الخبيث.

نموذج لصفحة مزيفة لسرقة بيانات الدخول إلى حسابات مايكروسوفت

من المرجح أن يُدمج هذا الأسلوب في منصات التصيد الاحتيالي كخدمة (PhaaS) وحزم أدوات التصيد الاحتيالي. وتمكّن هذه الحزم مجموعة واسعة من القدرات الخبيثة عبر أدوات جاهزة مثل الاعتراض الفوري في الوقت الفعلي لملفات تعريف الارتباط الخاصة بالجلسات، وتوجيه حملات التصيد الاحتيالي عبر خدمات شرعية مثل Google Forms وGoogle Tasks، وشن هجمات الخصم في المنتصف (AiTM) التي يمكنها تجاوز المصادقة متعددة العوامل. وتدعم هذه الحزم إنشاء رسائل بريد إلكتروني احتيالية باستخدام الذكاء الاصطناعي، وتُطبق آليات التصفية الجغرافية ومكافحة الاكتشاف للتملص من أدوات الزحف الأمنية، وتتم استضافتها عادة في خدمات سحابية موثوقة مثل AWS لتجنب إدراجها في القوائم السوداء.

يعلق على هذه المسألة رومان ديدينوك، خبير مكافحة البريد العشوائي لدى كاسبرسكي: «يعد الاعتماد على منصات شرعية مثل Bubble مستوى جديداً من إساءة استخدام الثقة، مما يُصعب على المستخدمين والأنظمة الآلية التمييز بين المحتوى الآمن والمحتوى الخبيث. ويزيد هذا الأمر من احتمالية سرقة بيانات الاعتماد، وحالات الوصول غير المصرح به، والاختراقات المحتملة للبيانات.»

توصي كاسبرسكي بالنصائح التالية لحماية أنفسكم:

• توعية الموظفين بضرورة إدخال بيانات تسجيل الدخول إلى حسابات الشركة في منصات الشركة الرسمية والمعتمدة فقط.

• نشر حلول أمنية قوية لحظر الوصول إلى مواقع التصيد الاحتيالي المعروفة والمشبوهة.

• تطبيق تقنيات متقدمة لمكافحة عمليات التصيد الاحتيالي عند بوابة البريد الإلكتروني، وذلك لتقليل وصول الرسائل الخبيثة.

• مواكبة أحدث أساليب المهاجمين المتطورة، وتضمين معلومات استخبارات التهديدات في العمليات الأمنية.